SSLインスペクションとは?仕組みやメリットについて分かりやすく解説

インターネット上での情報収集やオンラインショッピングが当たり前となった現代において、セキュリティ対策はますます重要となっています。

その中でも、SSLインスペクションという技術が注目を集めています。

しかし、そのメリットやデメリット、そして導入方法や注意点など、正しい知識が必要不可欠です。

そこで、本記事ではSSLインスペクションについて、詳しく解説していきます。

プライバシーや法的な問題点、さらには脅威対策やポリシー管理についても触れながら、SSLインスペクションに関する全ての疑問にお答えします。

この記事は以下のような人におすすめ!

- SSLインスペクションとは何か知りたい人

- SSLインスペクションのメリットが知りたい人

- SSLインスペクションの仕組みを理解して業務に役立てたい人

1. SSLインスペクションの基本

1-1. SSLインスペクションとは?

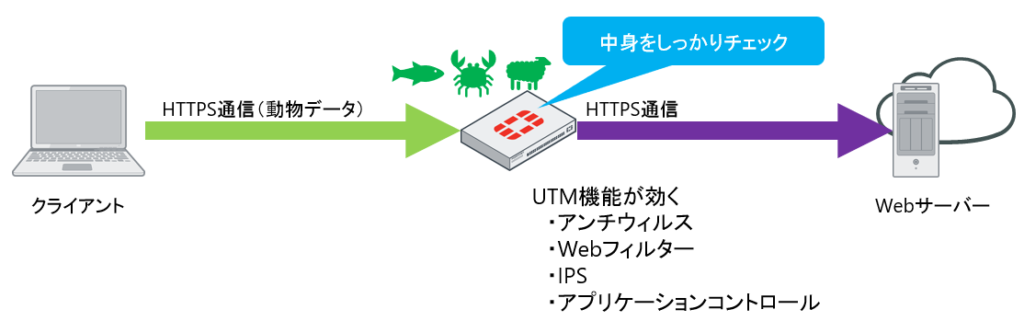

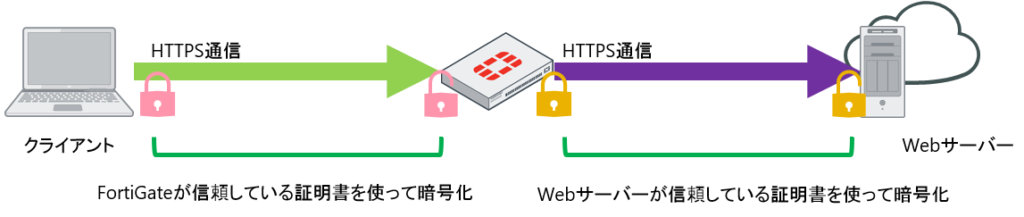

出典「新人ブログ 番外編 Vol.3 (アプリケーション制御とSSLインスペクション ) 後編」

SSLインスペクションとは、暗号化されたインターネット通信(SSL/TLS通信)を一旦解読し、その内容を検査する技術です。

通常、SSL/TLSプロトコルによって暗号化された通信は第三者から読み取られることなく安全に送受信されますが、これにより悪意のあるソフトウェアや不正行為が隠れることがあります。

SSLインスペクションを利用することで、企業や組織は暗号化通信の内容を確認し、潜在的なセキュリティ脅威を早期に発見することができます。

1-2. SSLインスペクションの必要性

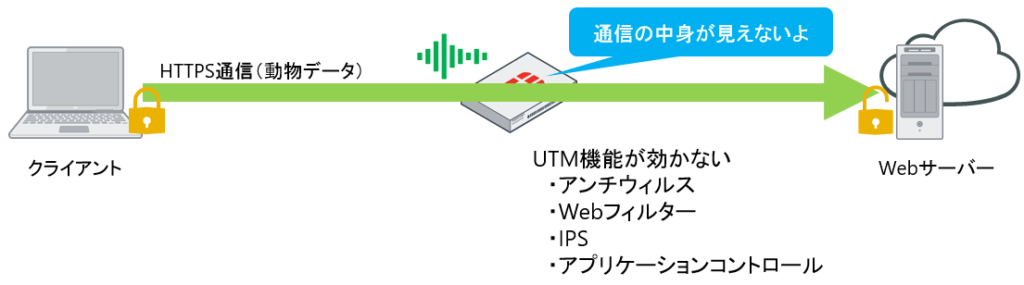

出典「新人ブログ 番外編 Vol.3 (アプリケーション制御とSSLインスペクション ) 後編」

SSLインスペクションの必要性は、主に以下の点から生じます。

- セキュリティ強化:現代のサイバー攻撃は高度化し、暗号化通信を利用してマルウェアやフィッシング攻撃が行われることが増えています。SSLインスペクションにより、これらの攻撃を検出し、ネットワーク内に侵入する前に防ぐことができます。

- コンプライアンス遵守:多くの業界規制や法令は、企業に対してネットワークトラフィックの監視とデータ保護を求めています。SSLインスペクションを実施することで、これらの規制を満たし、コンプライアンスを維持することが可能です。

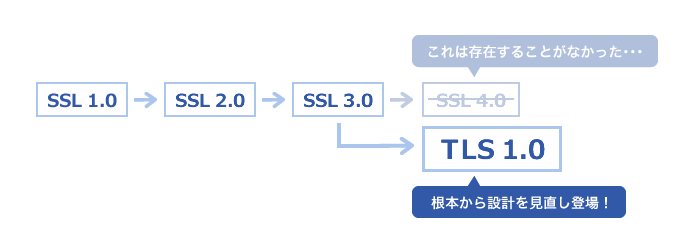

1-3. SSLとTLSの違い

出典「SSLとTLSとは?意外に知らないSSLとTLSの違い(簡単編)」

SSL(Secure Sockets Layer)とTLS(Transport Layer Security)は、インターネット通信を暗号化するためのプロトコルです。

- SSL:1990年代に開発された暗号化プロトコルで、インターネット上のデータ通信を保護するために広く使用されました。しかし、いくつかの脆弱性が発見され、現在では非推奨とされています。

- TLS:SSLの後継プロトコルであり、より強化されたセキュリティ機能を提供します。TLSは、暗号化アルゴリズムの改良やプロトコル自体のセキュリティ向上が図られ、現在ではほとんどのインターネット通信で使用されています。

主な違いは、セキュリティの強度とプロトコルのバージョンです。

TLSは、SSLよりも新しい技術であり、より安全な通信を提供します。

2. SSLインスペクションの仕組み

2-1. 暗号化通信の監視方法

出典「新人ブログ 番外編 Vol.3 (アプリケーション制御とSSLインスペクション ) 後編」

SSLインスペクションの監視方法は、主に以下の手順に基づきます。

- SSL/TLSハンドシェイクの中断:クライアント(ユーザー)とサーバー間で行われるSSL/TLSハンドシェイクを中断し、SSLインスペクション装置が「中間者」として通信を受け取ります。

- 暗号化の解読:SSLインスペクション装置がクライアントとサーバーの両方と個別にSSL/TLSハンドシェイクを行い、通信を暗号化・復号化します。

- 通信内容の検査:復号化された通信データを検査し、マルウェアや不正アクセスの有無を確認します。

- 再暗号化と転送:検査後、通信データを再暗号化し、元の宛先(クライアントまたはサーバー)に転送します。

これにより、企業や組織は暗号化された通信の内容を確認し、セキュリティリスクを軽減することができます 。

2-2. 中間者攻撃とその防止策

中間者攻撃(Man-in-the-Middle Attack, MITM)は、攻撃者が通信経路に介入し、クライアントとサーバー間のデータを盗聴、改ざんする手法です。

SSLインスペクションを正しく実装しないと、このような攻撃のリスクが高まります。

以下は中間者攻撃の防止策です。

- 信頼できる証明書の使用:信頼できる認証局(CA)から発行された証明書を使用し、証明書の有効性を検証します。

- 証明書ピンニング:特定のサーバーの証明書を「ピン留め」し、その証明書のみを信頼する設定を行います。

- 強力な暗号化アルゴリズムの使用:最新のTLSバージョンと強力な暗号化アルゴリズムを使用して、通信のセキュリティを確保します。

- 適切なインスペクション装置の設定:インスペクション装置が正しく設定されていることを確認し、不正なアクセスを防止します。

2-3. 各種セキュリティ製品によるSSLインスペクション

SSLインスペクションを実施するためのセキュリティ製品は多数存在します。

代表的な製品は以下の通りです。

出典「UTM、情報漏洩対策、ウィルス対策、不正アクセス対策等、中小企業の情報セキュリティを守る中小企業情報セキュリティ.COM」

ファイアウォール:多くの次世代ファイアウォール(NGFW)はSSLインスペクション機能を内蔵しており、ネットワークトラフィックを詳細に監視します。

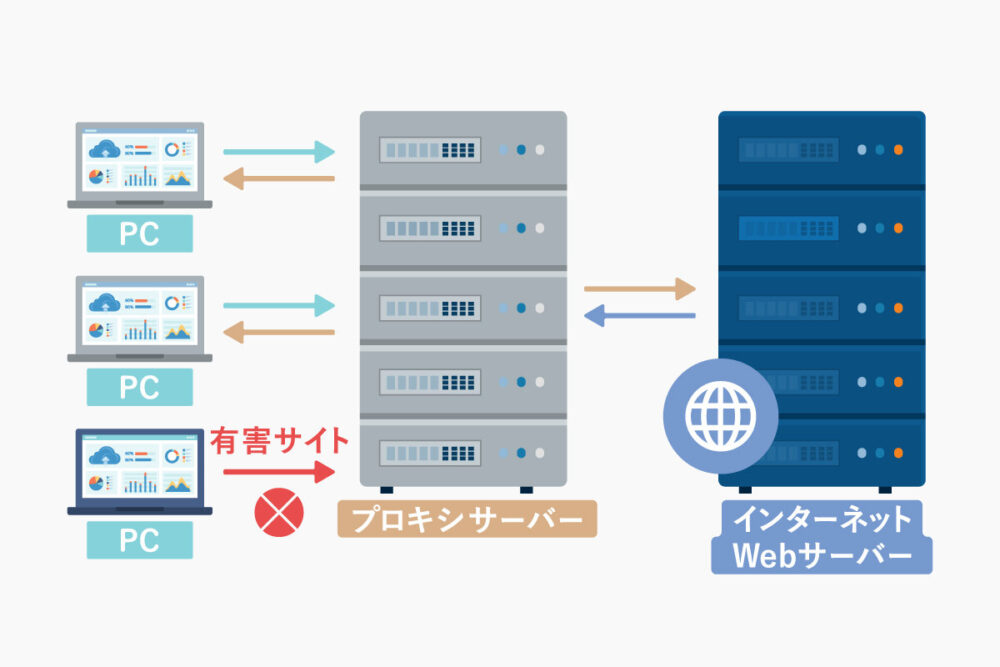

出典「プロキシサーバーとは?仕組みやメリット・デメリットを詳しく解説!」

プロキシサーバー:プロキシサーバーは、クライアントとサーバーの間に立ち、通信を中継しつつ検査を行います。プロキシサーバーの中にはSSLインスペクション機能を持つものもあります。

これらの製品は、企業や組織のニーズに応じて選択され、導入されます。各製品の特長や機能を比較し、最適なものを選ぶことが重要です。

3. SSLインスペクションのメリットとデメリット

3-1. メリット:セキュリティ強化と可視性向上

SSLインスペクションを導入することで、以下のメリットがあります。

SSLインスペクションは、暗号化された通信を解読し、その中に潜むマルウェアや不正アクセスを検出することができます。

これにより、企業のネットワーク内でのセキュリティが大幅に向上します。

たとえば、フィッシング攻撃やランサムウェアの拡散を早期に防止することが可能です。

通常の暗号化通信は、ネットワーク管理者から見えないため、監視が難しい状況です。

SSLインスペクションを通じて、管理者はすべての通信内容を確認できるようになり、トラフィックの可視性が大幅に向上します。

これにより、異常なトラフィックや不正な活動を迅速に発見し、対応することができます。

3-2. デメリット:プライバシーの懸念とパフォーマンスの影響

一方で、SSLインスペクションには以下のデメリットも存在します。

暗号化された通信内容を解読するため、ユーザーのプライバシーが侵害される可能性があります。

個人情報や機密情報が含まれる通信を検査する際には、適切なプライバシー保護の対策を講じる必要があります。

これには、インスペクションの対象範囲を限定し、不要な情報の収集を避けることが含まれます。

SSLインスペクションは、通信の解読と再暗号化を行うため、ネットワークのパフォーマンスに影響を与えることがあります。

特に、トラフィック量が多い環境では、インスペクション装置の処理能力がボトルネックとなり、通信速度の低下や遅延が発生する可能性があります。

3-3. リスクとその対策

SSLインスペクションにはリスクも伴いますが、適切な対策を講じることでリスクを軽減することが可能です。

リスク①:不正なインスペクション

誤設定や不正アクセスにより、インスペクション装置自体が攻撃対象となるリスクがあります。

リスク②:データ漏洩

解読された通信データが不正に取得されるリスクがあります。

対策①:適切な設定と管理

インスペクション装置の設定を正しく行い、セキュリティポリシーを適用します。また、定期的な監査とアップデートを実施して、装置のセキュリティを維持します。

対策②:データ保護

- インスペクション装置がアクセスできるデータの範囲を制限し、必要最低限の情報だけを検査するようにします。また、データの保存期間を最小限に抑えることで、漏洩のリスクを減らします。

4. 実装と運用

4-1. 導入ステップと必要な設定

SSLインスペクションを導入する際の基本的なステップと必要な設定は以下の通りです。

4-1-1. 要件定義と計画

- ネットワークの規模、トラフィック量、セキュリティポリシーに基づいて、SSLインスペクションの要件を定義します。

- 導入計画を策定し、プロジェクトスケジュールとリソースを確保します。

4-1-2. 機器の選定と購入

- 要件に合ったSSLインスペクション対応のファイアウォールや専用アプライアンスを選定します。

- 必要なライセンスを購入し、ハードウェアまたはソフトウェアを調達します。

4-1-3. ネットワーク構成の変更:

- SSLインスペクション機能を有効にするために、ネットワーク構成を変更します。

- トラフィックがインスペクション装置を経由するように設定します。

4-1-4. 証明書の設定

- クライアントが信頼するCA証明書を配布します。

- SSLインスペクション用の証明書を生成し、適切に設定します。

4-1-5. ポリシーの設定

- 検査対象とする通信の種類や範囲を設定します。

- プライバシー保護のための例外設定を行います。

4-1-6. テストと検証

- インスペクション機能を有効にして、テストトラフィックを流し、正常に動作するか確認します。

- 必要に応じて設定を調整し、最適化します。

4-2. SSLインスペクションをサポートする主要製品

市場にはSSLインスペクションをサポートする多くの製品があります。代表的な製品をいくつか紹介します。

4-2-1. Palo Alto Networks

出典「Brand – Palo Alto Networks」

- 次世代ファイアウォールにSSLインスペクション機能を搭載し、高い検出率とパフォーマンスを提供します。

4-2-2. Fortinet FortiGate

出典「アイコンライブラリー|ネットワークセキュリティのフォーティネット」

- 高速なSSLインスペクションを実現し、包括的なセキュリティソリューションを提供します。

4-2-3. Cisco Firepower

出典「Itential Pre-Built Adapter: Cisco Firepower Management System」

- 拡張可能なSSLインスペクション機能を持ち、大規模なネットワークにも対応可能です。

4-2-4. Check Point

出典「Check Point|製品|C&S ENGINEER VOICE」

- 高度なセキュリティ機能を備えたSSLインスペクションを提供し、プライバシー保護も考慮しています。

これらの製品は、それぞれ特徴や強みが異なるため、組織の要件に最も適したものを選択することが重要です。

4-3. 運用上の注意点とベストプラクティス

SSLインスペクションの運用において、以下の注意点とベストプラクティスを守ることが推奨されます。

- 定期的なアップデートとパッチ適用:

- インスペクション装置やソフトウェアのアップデートを定期的に行い、最新の脅威に対応できるようにします。

- セキュリティパッチを迅速に適用し、脆弱性を修正します。

- 監査とログ管理:

- インスペクションのログを定期的に監査し、異常な活動やセキュリティインシデントを早期に発見します。

- ログの保存期間を設定し、必要に応じて分析します。

- プライバシー保護:

- 個人情報や機密情報を含む通信に対しては、インスペクションを制限するポリシーを設定します。

- ユーザーのプライバシーを尊重し、必要以上のデータを収集しないようにします。

- パフォーマンスの監視と最適化:

- インスペクション装置のパフォーマンスを継続的に監視し、ボトルネックを特定して対処します。

- 高トラフィック時の処理能力を確保するために、適切なハードウェアを導入します。

- トレーニングと教育:

- 運用担当者に対して、SSLインスペクションの設定やトラブルシューティングに関するトレーニングを実施します。

- 最新のセキュリティ脅威と対策について、継続的な教育を行います 。

これらのポイントを守ることで、SSLインスペクションを効果的に運用し、セキュリティの強化とネットワークのパフォーマンスを両立させることが可能です。

5. よくある質問とトラブルシューティング

5-1. SSL証明書に関する問題

SSL証明書に関する問題は、SSLインスペクションを実施する際に頻繁に発生します。以下は一般的な問題とその解決策です。

- 証明書エラー:

- クライアントがインスペクション装置を信頼していない証明書を受け取ると、証明書エラーが発生します。これを解決するには、クライアントに信頼できるCA証明書をインストールする必要があります。

- インスペクション装置に最新の証明書と中間証明書をインポートしていることを確認します。

- 期限切れ証明書:

- 証明書の有効期限が切れると通信が遮断されます。定期的に証明書の有効期限をチェックし、期限が近づいたら早めに更新手続きを行います。

- 証明書の互換性:

- 特定のクライアントやサーバーとの互換性問題が発生することがあります。異なる証明書の設定や、互換性のある暗号スイートの使用を検討します。

5-2. 通信速度の低下対策

SSLインスペクションにより通信速度が低下することがあります。この問題に対処するための対策は以下の通りです。

- ハードウェアの最適化:

- インスペクション装置のハードウェアスペックが不十分な場合、パフォーマンスが低下します。処理能力の高いハードウェアを導入し、CPUやメモリのリソースを最適化します。

- ポリシーの最適化:

- 不要なトラフィックをインスペクションしないようにポリシーを最適化します。例えば、特定のウェブサイトやアプリケーションをインスペクションの対象外にすることが考えられます。

- 負荷分散の活用:

- 複数のインスペクション装置を用いて負荷を分散し、各装置の負荷を軽減します。ロードバランサーを使用してトラフィックを効率的に分配します。

- キャッシュの利用:

- 頻繁にアクセスされるコンテンツをキャッシュし、再度インスペクションする必要がないようにします。これにより、パフォーマンスの向上が期待できます。

5-3. 法的および倫理的な側面

SSLインスペクションを導入する際には、法的および倫理的な側面にも注意が必要です。

- プライバシー保護:

- ユーザーの通信内容をインスペクションするため、プライバシー保護の観点から適切なポリシーを設定することが重要です。個人情報や機密情報を含む通信を対象外にする設定が推奨されます。

- 法律遵守:

- 国や地域によっては、通信の監視に関する法律や規制が異なります。SSLインスペクションを実施する前に、関連する法律を確認し、遵守することが必要です。

- 透明性の確保:

- ユーザーに対してSSLインスペクションの目的や範囲を明確に伝えることが重要です。企業のプライバシーポリシーにSSLインスペクションに関する情報を記載し、透明性を確保します。

- 倫理的考慮:

- 企業はユーザーの信頼を維持するために、インスペクションの実施方法について倫理的な考慮を払う必要があります。過度な監視やデータの不適切な利用を避け、ユーザーの信頼を守ることが重要です。

これらのガイドラインに従うことで、SSLインスペクションの実施に伴う法的および倫理的な問題を最小限に抑えることができます。

6. まとめ

6-1. SSLインスペクションの今後の展望

SSLインスペクションの未来は、セキュリティ技術の進化と共に大きな変革が予想されます。以下はその主な展望です。

- AIと機械学習の活用:

- 近年のAI技術と機械学習の進歩により、SSLインスペクションの精度と効率が向上すると期待されています。これにより、悪意のあるトラフィックをより迅速に検出し、対応することが可能になります。

- ゼロトラストセキュリティモデルへの移行:

- ゼロトラストセキュリティモデルでは、すべての通信を検査し、検証することが求められます。SSLインスペクションは、このモデルの重要な構成要素となるため、需要が増加するでしょう。

- 量子暗号技術の発展:

- 量子コンピュータの発展により、現在の暗号化技術が脆弱になる可能性があります。これに対応するため、量子暗号技術が導入されると、SSLインスペクションも新たな対応が求められるでしょう。

- IoTデバイスの普及:

- IoTデバイスの増加に伴い、セキュリティリスクも増大します。これらのデバイスが生成するトラフィックをインスペクションする必要があるため、SSLインスペクションの適用範囲が広がることが予想されます。

6-2. 最終的な考察と推奨事項

SSLインスペクションは、現代のサイバーセキュリティにおいて重要な役割を果たしています。しかし、その効果を最大限に引き出すためには、適切な導入と運用が不可欠です。以下は最終的な考察と推奨事項です。

- バランスの取れたポリシー設定:

- セキュリティとプライバシーのバランスを取るため、企業はポリシー設定に注意を払い、必要な通信のみをインスペクション対象とすることが重要です。

- 継続的な監視と改善:

- SSLインスペクションの効果を維持するためには、継続的な監視と定期的な設定の見直しが必要です。新たな脅威に対応するため、システムのアップデートを怠らないようにしましょう。

- 教育とトレーニング:

- 社員に対して、SSLインスペクションの重要性と基本的な知識を教育することが推奨されます。これにより、社内でのセキュリティ意識を高め、運用の効果を向上させることができます。

- 法的および倫理的な配慮:

- 法的および倫理的な側面を十分に考慮し、透明性を保つことが重要です。ユーザーの信頼を損なわないよう、明確なポリシーと情報公開を行うべきです。

- 将来を見据えた技術投資:

- AI、量子暗号、ゼロトラストモデルなど、将来のセキュリティ技術に対する投資を行い、先を見据えた対応を準備することが求められます。

SSLインスペクションの導入と運用において、これらの点に留意することで、より安全で信頼性の高いセキュリティ体制を構築することができます。

IT資格を取りたいけど、何から始めたらいいか分からない方へ

「この講座を使えば、合格に一気に近づけます。」

- 出題傾向に絞ったカリキュラム

- 講師に質問できて、挫折しない

- 学びながら就職サポートも受けられる

独学よりも、確実で早い。

まずは無料で相談してみませんか?