PSK認証とは?WPA/WPA2-PSKの違いについてわかやすく解説!

Wi-Fiの利用が当たり前になった現代社会において、ネットワークのセキュリティ確保はますます重要な課題となっています。

その中でも、PSK認証は、一般的な無線LAN環境において広く使われている認証方式です。しかし、PSK認証にはメリットとデメリットがあり、正しい設定が必要です。

本記事では、PSK認証の基礎知識やセキュリティに関する注意点などをわかりやすく解説します。

この記事は以下のような人におすすめ!

- PSK認証とは何か知りたい人

- PSK認証とその他の認証方式の違いが知りたい人

- PSK認証のセキュリティリスクが不安で、適切な対策が知りたい人

目次

PSK認証の基本

1-1. PSK認証とは何か

PSK認証とは、Pre-Shared Keyの略で、共有された秘密の鍵を事前に知っているデバイス同士が通信を開始する前に認証を行う方式です。

主に無線LAN接続やVPNで使用され、事前に設定された鍵を使って、通信する双方が正しい相手であることを確認します。

1-2. PSK認証のメリットとデメリット

PSK認証のメリットには、その設定の手軽さや必要なインフラが少ないことが挙げられます。

また、鍵を多くのユーザーと共有することで、その鍵が漏洩しやすくなるというデメリットもあります。

PSK認証の技術的詳細

2-1. PSK認証の仕組み

出典「Aerohive’s Private Pre-Shared Key Technology」

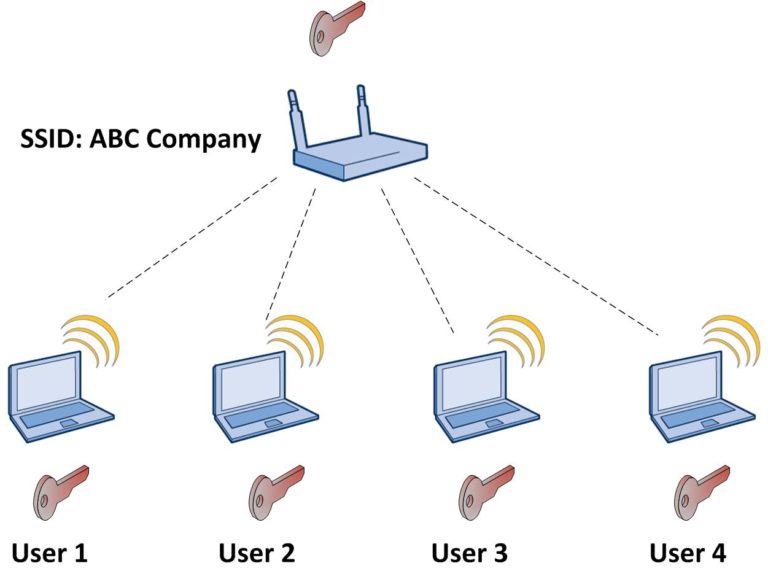

PSK認証の核となるのは、通信する両者が事前に共有している秘密の鍵です。

この鍵は、無線LANやVPNなどのセキュリティで保護された通信を始める前に、相互の認証を行うために使われます。

認証プロセスでは、この共有鍵を用いて生成される暗号化されたハンドシェイクが交換され、両方のデバイスが正当なものであることが確認されます。

2-2. 暗号化方式とPSK認証

PSK認証は、暗号化方式と組み合わせて使用されることが多く、暗号化方式は通信内容の秘密保持を保証します。

例えば、WPA2-PSKは、AESという強力な暗号化方式を用いて通信内容を保護します。

しかし、暗号化は通信内容を保護するだけであり、認証の強度はPSKの安全性に依存します。

PSK認証とその他の認証方式との比較

3-1. WPA/WPA2-PSKとEAP認証の違い

WPA(Wi-Fi Protected Access)は、無線ネットワークでのセキュリティを強化するための認証プロトコルです。

WPAやWPA2-PSK(Pre-Shared Key)は、共有された秘密鍵を使用してネットワークアクセスを制御します。

一方、EAP(Extensible Authentication Protocol)認証は、より複雑な認証情報を使用し、ユーザー毎に異なる認証情報(例えば、ユーザー名とパスワード)を必要とします。

3-2. RADIUS認証との比較

RADIUS(Remote Authentication Dial-In User Service)は、ネットワークの認証を集中管理するプロトコルです。

PSK認証が個々のデバイスに共有鍵を設定するのに対し、RADIUS認証は中央サーバーでユーザー認証情報を管理し、認証プロセスをサーバーが担います。

PSK認証のセキュリティ

4-1. PSK認証のセキュリティリスク

PSK認証は、その利便性の裏でいくつかのセキュリティリスクを抱えています。共有鍵が漏洩すると、その鍵を知る全ての通信が危険に晒されるのです。

さらに、PSKは全デバイスで同一の鍵を用いるため、一つのデバイスから鍵が漏れると、ネットワーク全体のセキュリティが崩壊する可能性があります。

攻撃者はこの鍵を使って通信を傍受し、重要な情報を盗み取ることができます。

4-2. PSK認証のセキュリティ強化方法

PSK認証のセキュリティを強化するには、複数の方法があります。

まず、強力な鍵を生成することが重要で、これには十分な長さとランダム性を備えた鍵が必要です。

鍵の定期的な変更も効果的で、これにより漏洩した場合のダメージを最小限に抑えることができます。

また、ネットワークの監視を強化して不審な活動を早期に検出すること、そして最新のセキュリティプロトコルへのアップデートを行うことも、セキュリティを保つ上で非常に重要です。

PSK認証の実装と管理

5-1. PSK認証の実際の使用例

PSK認証は、無線LANネットワークやVPN接続において広く利用されています。

例えば、家庭や小規模オフィスのWi-Fiネットワークでは、ルーターとデバイス間の通信を保護するためにPSKが設定されます。

この鍵はルーターのセキュリティ設定に入力され、接続を試みるデバイスが同じ鍵を提供することでネットワークアクセスが許可されます。

5-2. PSK認証の設定と管理

PSK認証の設定と管理には、セキュリティを維持するために重要なステップが含まれます。まず、鍵の生成にはランダム性が高く、予測が困難な文字列を使用する必要があります。

管理面では、定期的に鍵を変更してセキュリティを強化し、既知の脆弱性から保護することが推奨されます。

設定変更は、管理者インターフェースを通じて行われ、変更後はすべてのデバイスで新しい鍵が再入力される必要があります。

ネットワークの監視を通じて不正アクセスを防ぐための対策を講じることが不可欠です。

PSK認証と現代のセキュリティ環境

6-1. 無線LANセキュリティの現状とPSK認証の役割

無線LANのセキュリティ環境は絶えず変化しており、新たな脅威が日々発生しています。

この状況において、PSK認証はその手軽さから多くの家庭や小規模オフィスで採用されていますが、セキュリティの専門家からは、管理が緩いとセキュリティ上の弱点になり得るとの指摘もあります。

6-2. 暗号化技術とPSK認証

現代の暗号化技術は高度に進化しており、複雑なアルゴリズムを用いてデータを保護しています。

PSK認証は、このような暗号化技術と組み合わせて使用されることが一般的です。

しかし、PSK認証は暗号化された通信の認証部分にのみ関与し、暗号化自体は異なるプロセスで行われます。

そのため、強力な暗号化に加えて、PSKの安全な管理が重要であると言えます。

事例紹介:PSK認証の現場での適用

7-1. 企業でのPSK認証の適用例

企業でのPSK認証の利用は、主に小規模なビジネス環境やリモートアクセスのセキュリティを強化するために見られます。

例として、社員が外出先から会社の内部ネットワークにアクセスする際、VPN接続にPSK認証を利用するケースがあります。

この方法で、信頼できるデバイスのみがネットワークリソースにアクセスできるよう制限しています。

7-2. 家庭でのPSK認証の適用例

家庭内のWi-Fiネットワークでは、PSK認証が一般的なセキュリティメカニズムとして利用されています。

家庭用ルーターには、工場出荷時に設定されているPSKがありますが、セキュリティを向上させるために、ユーザーはこのPSKをカスタムの複雑な鍵に変更することが推奨されます。

また、スマートホームデバイスが増えるにつれ、それらを安全にネットワークに接続するためのPSKの役割はさらに重要になっています。

終わりに:PSK認証の未来とセキュリティ

8-1. PSK認証の将来性

PSK認証は、その使いやすさから現在も多くのネットワークで採用されていますが、セキュリティ環境の進化により、将来的にはさらに高度な認証方法が求められるようになるでしょう。

IoTデバイスの増加やサイバーセキュリティ脅威の進化に対応するため、PSK認証もより強固な鍵管理システムや二要素認証といった追加的なセキュリティ層と組み合わせて使用される可能性があります。

8-2. セキュリティのベストプラクティスとしてのPSK認証

セキュリティのベストプラクティスとしてのPSK認証は、鍵の強度、変更の頻度、および鍵の管理方法に依存します。

ベストプラクティスには、複雑で予測不可能な鍵の使用、鍵の定期的な更新、アクセス権の厳格な管理、及びネットワークの継続的な監視が含まれます。

また、ユーザー教育も不可欠であり、PSKがどのように機能するか、そしてそれを安全に保つためにはどのような措置が必要かを理解することが重要です。

IT資格を取りたいけど、何から始めたらいいか分からない方へ

「この講座を使えば、合格に一気に近づけます。」

- 出題傾向に絞ったカリキュラム

- 講師に質問できて、挫折しない

- 学びながら就職サポートも受けられる

独学よりも、確実で早い。

まずは無料で相談してみませんか?